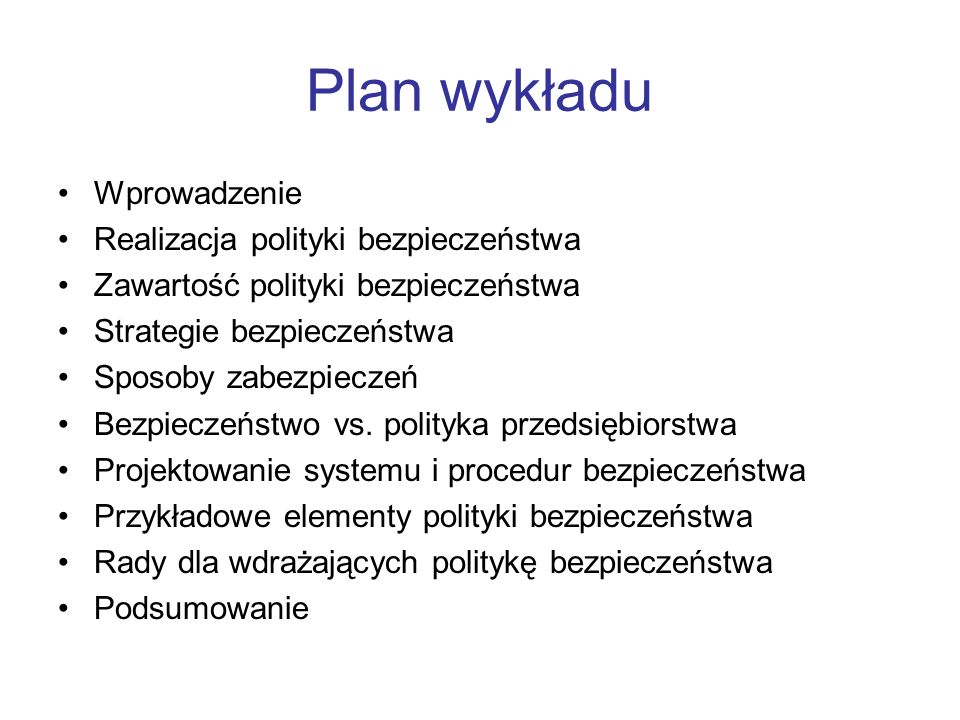

Polityka bezpieczeństwa IT – jak napisać? – AKADEMIA STORMSHIELD – wdrożenia, szkolenia, wsparcie techniczne

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 4) | Zabezpieczenia - czasopismo branży security

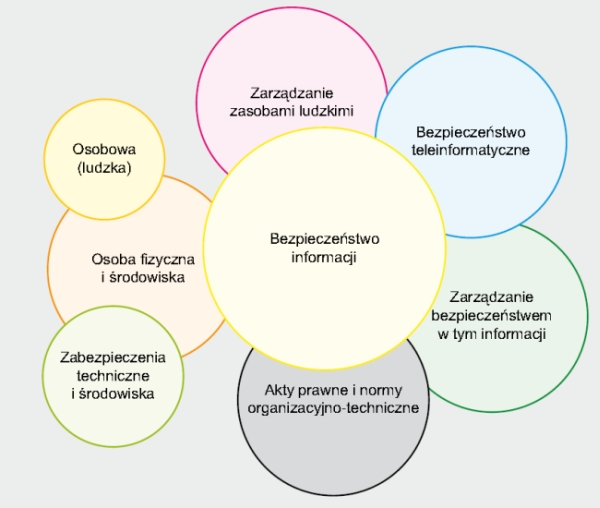

Polityka bezpieczeństwa informacji | Profesjonalny Outsourcing IT Warszawa dla firm - Kompania Informatyczna

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 1.). Wprowadzenie | Zabezpieczenia - czasopismo branży security